Các yêu cầu bảo mật

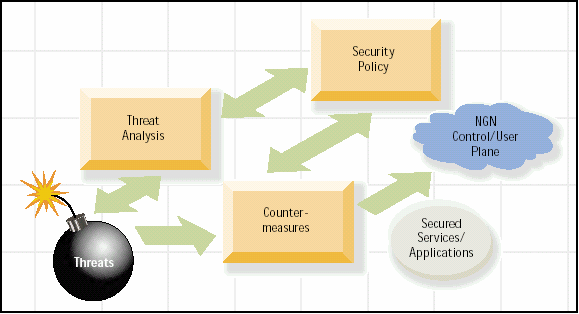

Một nhà cung cấp mạng hay dịch vụ sẽ quyết định giới hạn thực hiện bảo mật dựa vào kết qủa của phân tích nguy cơ và đánh giá rủi ro. Sau đó nhà cung cấp sẽ tạo ra một "chiến lược bảo mật". Hình sau mô tả sự tương tác của các khối liên quan đến bảo mật.

Mô h ì n h bả o m ật

Phân tích nguy cơ và đánh giá rủi ro trên nguyên tắc chỉ có thể thực hiện trong một trưường hợp cụ thể. Phạm vi bảo mật có thể tùy thuộc vào các hoạt động khác nhau. Do đó thách thức đặt ra cho các nhà cung cấp thiết bị là xác định một chính sách chung cho phần lớn các khách hàng và khách hàng có thể tạo ra cách bảo mật của mình trong một số tùy chọn sẵn có.

Việc xác định chính xác các yêu cầu bảo mật của mạng tương đối khó khăn. Sau đây là một ví dụ cụ thể về các yêu cầu của bảo mật. Chẳng hạn như khách hàng phải chịu trách nhiệm về các hành động của họ

Các vấn đề cần bảo mật

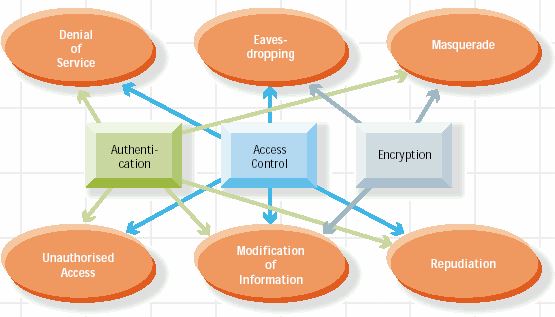

Các vấn đề này được thực hiện trong mọi dạng cấu hình NGN, bao gồm các dạng truyền khác nhau và xử lý các nguy cơ sau đây:

Từ chối dịch vu: Nguy cơ này tán công vào các thành phần mạng truyền dẫn bằng cách liên tục đưa dồn dập dữ liệu làm cho các khách hàng NGN khác không thể sử dụng tài nguyên mạng.

Nghe trộm: Nguy cơ này ảnh hưởng đến tính riêng tư của một cuộc nói chuyện bằng cách chặn đường dây giữa người gười và người nhận.

Giả dạng: Thủ phạm sử dụng một mặt nạ để tạo ra một đặc tính giả. Ví dụ anh ta có thể thu được một đặc tính giả bằng cách theo dõi mật mã và ID củaa khách hàng, bằng cách thao tác khởi tạo tin nhắn hay thao tác địa chỉ vào/ra của mạng.

Truy nhập trái phép: Truy nhập vào các thưc thể mạng phải được hạn chế và phù hợp với chính sách bảo mật. Nếu kẻ tấn công truy nhập trái phép vào các thực thể mạng thì các dạng tấn công khác như từ chối dịch vụ, nghe trộm hay giả dạng cũng có thể xảy ra. Truy nhập trái phép cũng là kết quả của các nguy cơ kể trên.

Sửa đổi thông tin: Trong trường hợp này, dữ liệu bị phá hỏng hay làm cho không thể sử dụng được do thao tác của hacker. Một hậu quả của hành động này là những khách hàng hợp pháp không truy xuất vào tài nguyên mạng được. Trên nguyên tắc không thể ngăn cản khách hàng thao tác trên dữ liệu hay phá hủy một cơ sở dữ liệu trong phạm vi truy nhập cho phép của họ.

Từ chối khách hàng: Một hay nhiều khách hàng trong mạng có thể bị từ chối tham gia vào một phần hay toàn bộ mạng với các khách hàng dịch vụ/server khác. Phương pháp tấn công có thể là tác động lên đường truyền, truy nhập dữ liệu hay sửa đổi dữ liệu. Trên quan điểm của nhà vận hành mạng hay nhà cung cấp dịch vụ, dạng tấn công này gây hậu quả là mất niềm tin, mất khách hàng và dẫn tới mất doanh thu.

Các giải pháp tạm thời

Các biện pháp đối phó có thể chia thành hai loại sau: phòng chống và dò tìm. Sau đây là các biện pháp tiêu biểu:

Xác thực

Chữ ký số

Ðiều khiển truy nhập

Mạng riêng ảo

Phát hiện xâm nhập

Ghi nhất ký và kiểm toán

Mã hóa

Trong mọi trường hợp cần lưu ý rằng các hệ thống vận hành trong các thành phần NGN cần phải bảo vệ cấu hình như một biện pháp đối phó cơ bản:

- Tất cả các thành phần không quan trọng (chẳng hạn như các cổng

TCP/UDP) phải ở tình trạng thụ động.

- Các đặc tính truy nhập từ xa cho truy nhập trong và truy nhập ngoài cũng phải thu động. Nếu các đặc tính này được đăng nhập, tất cả các hoạtt động cần được kiểm tra.

− Bảng điều khiển server để điều khiển tất cả các đặc tính vận hành của hệ thống cần được bảo vệ. Tất cả các hệ thống vận hành có một vài đặc tính đặc biệt để bảo vệ bảng điều khiển nay.

− Hệ thống hoàn chỉnh có thể đăng nhập và kiểm tra. Các log file cần phải được giám sát thường xuyên.

Thêm vào đó, cần phải nhấn mạnh rằng mạng tư nó phải có cách bảo vệ cấu hình. Ví dụ: như nhà vận hành phải thực hiện các công việc sau:

− Thay đổi password đã lộ.

− Làm cho các port không dùng phải không hoạt động được.

− Duy trì một nhất ký password.

− Sử dụng sự nhận thực các thực thể.

− Bảo vệ điều khiển cấu hình

B iệ n p há p c h ố ng lại cá c ng uy c ơ